Selular.id – Tim Riset & Analisis Global (Global Research & Analysis Team/GReAT) Kaspersky mengungkapkampanye malware-as-a-service yang menargetkan pembaca ebook di Turki, Mesir, Bangladesh, dan Jerman.

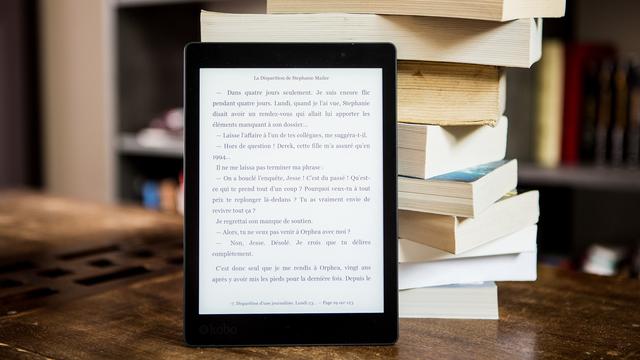

Pelaku kejahatan siber menyamarkan malware canggih sebagai buku-buku terlaris berbahasa Turki dan Arab, menipu ratusan pembaca untuk mengunduh file yang melakukan pencurian kata sandi, dompet aset kripto, dan informasi sensitif lainnya dari komputer mereka.

Peneliti GReAT mengidentifikasi kampanye malware-as-a-service (MaaS) menggunakan LazyGo, sebuah loader berbasis Go yang baru ditemukan yang mengirimkan beberapa program pencuri informasi.

Kampanye ini menargetkan pengguna yang mencari judul-judul populer mulai dari The Thirty-Nine Steps karya John Buchan dalam bahasa Turki hingga teks-teks Arab tentang puisi, cerita rakyat, cuaca, dan praktik keagamaan.

File-file berbahaya tersebut menyamar sebagai ebook PDF tetapi sebenarnya adalah program yang dapat dieksekusi dengan ikon PDF.

Ketika pengguna mengunduh dan membuka buku-buku palsu ini, loader LazyGo menyebarkan infostealer termasuk StealC, Vidar, dan ArechClient2.

Baca juga:

- Aduh! Google Sebut SmartTube Sebagai Sarang Malware

- Microsoft Peringatkan Fitur AI Windows 11 Bisa Instal Malware

Para peneliti Kaspersky mengidentifikasi tiga varian LazyGo, yang masing-masing menggunakan teknik penghindaran yang berbeda seperti pelepasan API, bypass AMSI, penonaktifan ETW, dan deteksi anti-mesin virtual.

Informasi yang dicuri meliputi:

- Data browser: Kata sandi tersimpan, cookie, informasi pengisian otomatis, dan riwayat penelusuran dari Chrome, Edge, Firefox, dan peramban lainnya

- Aset keuangan: Ekstensi dompet aset kripto, file konfigurasi, dan data penyimpanan

- Kredensial pengembang: Kredensial AWS, token Azure CLI, dan token Microsoft Identity Platform

- Platform komunikasi: Token Discord, data Telegram Desktop, dan file sesi Steam

- Informasi sistem: Spesifikasi perangkat keras, perangkat lunak yang terinstal, dan proses yang berjalan

Para korban yang terinfeksi ArechClient2/SectopRAT menghadapi risiko tambahan karena penyerang mendapatkan kendali jarak jauh sepenuhnya atas mesin yang disusupi.

Telemetri Kaspersky menunjukkan tingkat infeksi yang tinggi di Turki, Bangladesh, Mesir, dan Jerman, yang memengaruhi lembaga pemerintah, lembaga pendidikan, layanan TI, dan sektor lainnya.

Kampanye ini tetap aktif dengan pelaku ancaman yang terus mengunggah ebook berbahaya baru ke GitHub dan situs web yang disusupi.

“Hal yang membuat kampanye ini sangat mengkhawatirkan adalah penggunaan model malware-as-a-service yang dikombinasikan dengan rekayasa sosial yang sangat tertarget,” kata Yossef Abdelmonem, Peneliti Keamanan Senior di Kaspersky Great kepada Selular.

“Berbagai varian loader LazyGo dan teknik penghindaran canggih menunjukkan bahwa ini bukan kejahatan siber oportunistik – ini adalah operasi terstruktur yang dirancang untuk mengumpulkan kredensial dalam skala besar,” lanjutnya.

Organisasi harus sangat waspada karena token pengembang dan kredensial cloud yang dicuri dapat memberi penyerang akses mendalam ke infrastruktur perusahaan

Ebook palsu tersebut mencakup beragam minat, termasuk teks manajemen bisnis Turki seperti Işletme Yöneticiliği" karya Tamer Koçel, fiksi kontemporer, dan kritik sastra Arab seperti "Gerakan Sastra dan Linguistik di Kesultanan Oman.